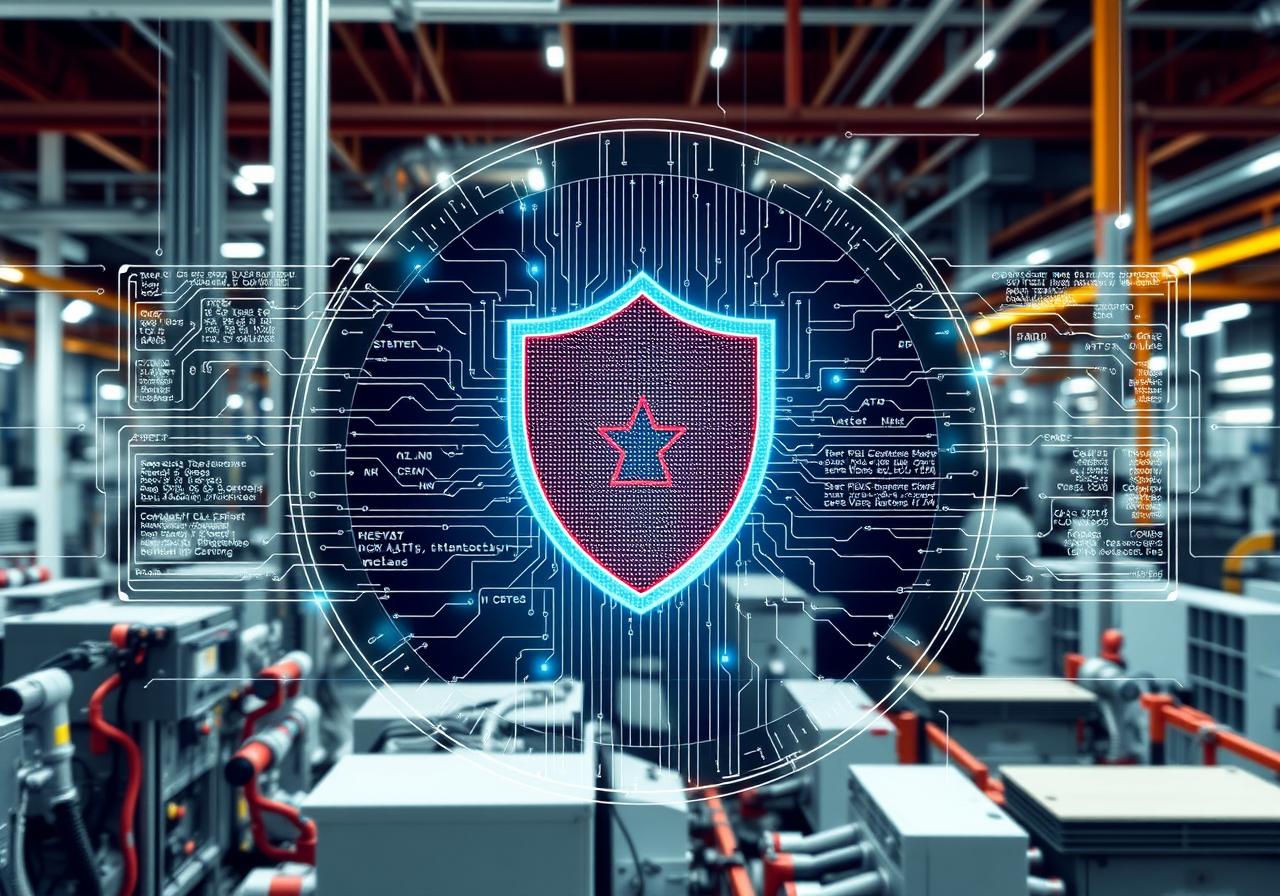

Современное производство — это не только тяжелая техника, конвейерные линии и тщательно отлаженные процессы. Это еще и сложнейшие информационные системы, которые управляют оборудованием, координируют поставки, обеспечивают мониторинг и безопасность. Но с развитием цифровых технологий растет и уязвимость промышленных объектов. Кибератаки становятся все более изощренными, а нарушение работы заводов и предприятий способен привести к серьезным экономическим потерям и даже угрозам безопасности. Поэтому обеспечение кибербезопасности промышленных объектов превращается в приоритетную задачу для компаний, работающих в сфере производства и поставок.

В этой статье мы подробно разберем ключевые аспекты, которые помогут защитить промышленные предприятия от киберугроз. Рассмотрим современные методы, стандарты и лучшие практики, а также специфические вызовы, с которыми сталкивается индустрия.

Особенности кибербезопасности в промышленной среде

Промышленные объекты имеют уникальные особенности, которые существенно влияют на подход к обеспечению кибербезопасности. Во-первых, это критичность непрерывной работы оборудования. Остановка конвейера или сбой в управлении станками могут привести к миллионам рублей убытков и нарушению всей цепочки поставок.

Во-вторых, в промышленной среде применяется множество специализированных систем управления — SCADA, PLC (программируемые логические контроллеры), DCS (распределённые системы управления). Эти системы часто работают на устаревших или специализированных операционных системах, для которых сложно найти современные средства защиты.

Наконец, производственные объекты отличаются большим количеством подключенных устройств и сенсоров — IoT-оборудования, что значительно расширяет поверхность атаки. Уязвимости в таких устройствах часто остаются незамеченными, а злоумышленники могут использовать их как «замочную скважину» для проникновения в сеть.

Основные угрозы для промышленных систем

Зная угрозы, можно эффективнее строить защиту. Среди самых распространенных угроз для промышленных объектов выделяют следующие:

- Вредоносное ПО (вирусы, трояны, ransomware), способное нарушить работу оборудования или вызвать простой.

- Фишинговые атаки, направленные на сотрудников предприятия — с целью кражи учетных данных.

- Aтаки типа "человек посередине" (MITM), когда злоумышленник перехватывает и изменяет данные в системах управления.

- Эксплойты и уязвимости в протоколах промышленной автоматики (Modbus, OPC UA и др.), позволяющие удаленно управлять оборудованием.

- Внутренние угрозы — ошибки персонала, злоумышленники внутри компании с доступом к критичным системам.

Каждая из этих угроз требует детализации и внедрения специализированных мер защиты. Важно понимать, что классические IT-решения не всегда применимы целиком для промышленного сектора — нужен комплексный и адаптированный подход.

Оценка и управление рисками в промышленной безопасности

Прежде чем внедрять технические средства защиты, предприятие должно провести всесторонний аудит существующих рисков. Оценка киберрисков включает в себя идентификацию всех активов и систем, анализ их уязвимостей и возможность возникновения инцидентов.

Для этого часто используют методики, основанные на стандартах ISO/IEC 27001 и ISO/IEC 62443, специально разработанных для промышленной безопасности. Такой аудит помогает понять, какие именно системы требуют первоочередной защиты и какие угрозы наиболее вероятны.

После анализа формируется план управления рисками, в котором определяются приоритетные меры, ответственные лица, сроки и бюджеты, что помогает избежать «размашистых» и дорогостоящих решений, которые не дают должного эффекта.

Технические меры защиты промышленных объектов

К основным техническим средствам защиты относятся:

- Сегментация сети: Для ограничения доступа внутрь критичных систем сеть предприятия делится на зоны с разными уровнями доверия. Обычно управление промышленными системами отделено от офисной сети и интернета.

- Системы обнаружения и предотвращения вторжений (IDS/IPS): Позволяют выявлять подозрительную активность и блокировать атаки на этапе попытки проникновения.

- Шифрование данных и защищённые протоколы: Обеспечивают целостность и конфиденциальность данных между системами и устройствами.

- Управление доступом и аутентификация: Использование многофакторной аутентификации, ролевого доступа и политики минимальных привилегий.

- Обновление и патч-менеджмент: Регулярное обновление программного обеспечения, ПО контроллеров и систем безопасности для закрытия уязвимостей.

Например, сегментация сети помогает предотвратить распространение атаки от офисных ПК, зараженных вредоносом, на системы управления оборудованием. Многие компании внедряют «жесткие» политиками разграничения доступа, чтобы сотрудники имели только те права, которые необходимы для их работы.

Обучение и повышение киберграмотности персонала

Человеческий фактор остается одной из главных уязвимостей. Часто простая ошибка или невнимательность сотрудника приводит к успешной атаке. Вот почему обучение кибербезопасности — неотъемлемая часть всей стратегии защиты.

Обучение должно охватывать разные уровни персонала — от операторов конвейеров и инженеров до менеджеров и топ-менеджмента. Особое внимание уделяется распознаванию фишинговых писем, правильной работе с паролями и протоколам реагирования на инциденты.

Известные кейсы показывают, как атаки начинались именно с внутренних ошибок. В 2017 году атака вируса WannaCry парализовала производство крупного автопроизводителя, поскольку сотрудники не знали, как правильно реагировать на появившиеся сообщения и своевременно обратиться в IT-службу.

Интеграция систем безопасности с производственными процессами

Безусловно, кибербезопасность нельзя рассматривать в отрыве от технологических процессов. Для эффективной защиты необходимо, чтобы системы безопасности были тесно интегрированы с производственным управлением, корпоративной сетью и системой поставок.

Это достигается через внедрение единой платформы мониторинга и анализа событий (SIEM-системы), которая собирает данные из разных источников, включая системы контроля доступа, промышленное оборудование и офисные приложения. Такой подход позволяет получать комплексную картину текущего состояния безопасности и оперативно реагировать на угрозы.

Некоторые производственные компании переходят на интеллектуальные системы с элементами искусственного интеллекта, которые способны выявлять аномалии в работе оборудования и сетевого трафика — зачастую признаки атаки проявляются на уровне небольших изменений, незаметных для человека.

Регулярное тестирование и аудит систем безопасности

Даже самая продуманная система защиты не гарантирует 100% безопасности без регулярной проверки. Аудит и тестирование включают:

- Проведение пентестов — симуляции атак с целью выявления слабых мест.

- Оценку соответствия систем стандартам и нормативным требованиям.

- Проверку обновлений и исправлений ПО.

- Обучающие тренировочные учения по реагированию на киберинциденты.

Такой подход помогает не только своевременно выявлять проблемы, но и совершенствовать процесс управления безопасностью. К тому же, многие международные партнеры и заказчики в сфере поставок требуют подтверждения сертификации систем защиты.

Законодательство и стандарты в области промышленной кибербезопасности

В России и мире постепенно формируется нормативная база, регламентирующая требования к кибербезопасности промышленных объектов. Например, федеральные законы об информбезопасности, требования к защите критической инфраструктуры охватывают и производственные предприятия.

Кроме того, международные стандарты, такие как ISO/IEC 27001, ISO/IEC 62443 и NIST SP 800-82, помогают формализовать процессы и внедрять эффективные практики безопасности. Соответствие таким стандартам становится конкурентным преимуществом для предприятий, работающих с зарубежными заказчиками и партнерами.

Внедрение нормативных требований требует выделения ресурсов и грамотной организации процессов, но в долгосрочной перспективе предотвращает серьезные убытки и потери репутации.

Будущее кибербезопасности в промышленности: вызовы и тренды

Технологии не стоят на месте — вместе с ними эволюционируют и методы кибератак. В ближайшее время производственные компании столкнутся с новыми вызовами:

- Рост количества IoT-устройств и необходимость их защиты.

- Активное внедрение промышленного интернета вещей (IIoT), создающего дополнительный уровень взаимодействия между системами.

- Использование искусственного интеллекта и машинного обучения для автоматического обнаружения и нейтрализации угроз.

- Развитие квантовых технологий, которое уже сейчас заставляет задумываться о новых стандартах шифрования.

Предприятия, которые смогут своевременно адаптироваться к изменениям, интегрируют новые технологии и выстроят гибкую систему безопасности, будут находиться на шаг впереди злоумышленников.

Кибербезопасность промышленных объектов — это сложная, многогранная задача, требующая комплексного подхода. Только комплекс действий по оценке рисков, внедрению технических средств, обучению персонала и соблюдению нормативных требований позволит надежно защитить производство, минимизировать потери и обеспечить стабильность бизнеса в современном цифровом мире.

Какие промышленные системы наиболее уязвимы к кибератакам?

Наиболее уязвимы SCADA-системы, PLC-контроллеры и IoT-устройства с устаревшим ПО или слабыми механизмами аутентификации.

Можно ли использовать стандартное офисное антивирусное ПО для защиты производственных систем?

Частично да, но специализированные промышленные системы требуют надежных решений, адаптированных под их особенности и протоколы.

Как часто нужно проводить аудит кибербезопасности на производстве?

Рекомендуется проводить комплексный аудит не реже одного раза в год, а также регулярно тестировать системы после значительных изменений.